|

|

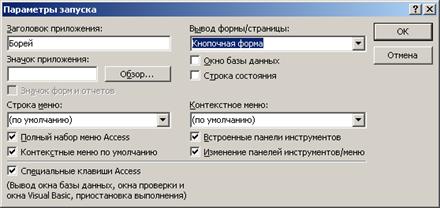

Настройка параметров запускаВыберите команду Сервис„Параметры запуска. В появившемся диалогом окне (рис. 206) можно задать следующие параметры: - Значок и заголовок вашего приложения, которые будут отображаться в главном окне приложения и на панели задач вместо стандартного значка и заголовка Microsoft Office Access. Значок должен быть задан в файле с расширением .ICO, а выбрать этот значок можно с помощью кнопки построителя. - Меню, которое будет появляться при запуске вместо стандартного меню Access и определять основные функции приложения. - Форму, которая будет появляться на экране при открытии базы данных (в нашем примере Кнопочная форма). - Специальное контекстное меню, заменяющее встроенные контекстные меню во всех окнах приложения, кроме тех, с которыми связаны другие контекстные меню.

Рисунок 206 – Диалоговое окно Параметры запуска

Флажки Окно базы данных и Строка состояния позволяют скрыть при запуске окно базы данных и строку состояния. Следующая группа флажков позволяет запретить пользователям вносить изменения в разработанное приложение. Чтобы пользователь не мог получить доступ к полным меню с помощью специальной комбинации клавиш Ctrl+F11 или F11, нужно снять еще флажок Специальные клавиши Access.

Рисунок 207 – Запуск приложения Борей В нашем примере введите в поле Заголовок приложения текст: Борей. В поле Вывод формы/страницы выберите форму Кнопочная форма и снимите флажки Окно базы данных и Строка состояния. Закройте окно Параметры запуска и закройте приложение Access. Откройте снова файл Борей.mdb. Теперь приложение после запуска будет выглядеть, как на рисунке 207. Вопросы для обсуждения. 1. Что в Access понимается под базой данных? 2. Что означает текущая запись? Как узнать номер текущей записи? 3. Как создать новую запись в таблице и в форме? 4. Как переключиться в режим конструктора? 5. Что такое бланк запроса? Что может служить источником данных для запроса? 6. Как в отчете увидеть всю страницу целиком? 7. Как просмотреть следующую или предыдущую страницу? 8. В каком виде публикуются данные в Access в Web-страницах? 9. В чем отличие макросов от модулей? В каких случаях применяют макросы, а в каких – модули? 10. Как изменить структуру уже созданной таблицы? 11. Есть ли отличия между подписью поля и именем поля? 12. Как сохранить изменения, сделанные в записи? 13. Как удалить запись? 14. Какие способы задания диапазонов в условиях запроса вы знаете? 15. Как вводятся в запрос вычисляемые поля? 16. Какие встроенные функции Access вы знаете? Какой инструмент Access осуществляет к ним доступ? 17. Можно ли в вычисляемых полях использовать встроенные функции Access? 18. Каков обязательный порядок следования полей в итоговом запросе? 19. Для каких типов данных в итоговых запросах можно применять функцию Count? 20. К каким полям итогового запроса можно задавать условия отбора? 21. Как добавить новые поля в сводную таблицу? 22. Какие разновидности экранных форм вы знаете и каково их назначение? 23. Как можно включать поля таблицы/запроса в форму при ее создании с помощью мастера? 24. Как можно создать форму для ввода данных? 25. Как связать главную и подчиненную форму? Какие способы вы знаете? 26. Какие форматы файла подключений вы знаете? 27. Какие операции над записями возможны в странице доступа данных? 28. Как создать простейшую страницу с помощью мастера страниц? Информационная безопасность Словосочетание "информационная безопасность" в разных контекстах может иметь различный смысл. В Доктрине информационной безопасности Российской Федерации термин "информационная безопасность" используется в широком смысле. Имеется в виду состояние защищенности национальных интересов в информационной сфере, определяемых совокупностью сбалансированных интересов личности, общества и государства. В Законе РФ "Об участии в международном информационном обмене" информационная безопасность определяется аналогичным образом – как состояние защищенности информационной среды общества, обеспечивающее ее формирование, использование и развитие в интересах граждан, организаций, государства. Под информационной безопасностью мы будем понимать защищенность информации и поддерживающей инфраструктуры от случайных или преднамеренных воздействий естественного или искусственного характера, которые могут нанести неприемлемый ущерб субъектам информационных отношений, в том числе владельцам и пользователям информации и поддерживающей инфраструктуры. Защита информации – это комплекс мероприятий, направленных на обеспечение информационной безопасности. Таким образом, правильный с методологической точки зрения подход к проблемам информационной безопасности начинается с выявления субъектов информационных отношений и интересов этих субъектов, связанных с использованием информационных систем (ИС). Угрозы информационной безопасности – это оборотная сторона использования информационных технологий. Из этого положения можно вывести два важных следствия: 1. Трактовка проблем, связанных с информационной безопасностью, для разных категорий субъектов может существенно различаться. 2. Информационная безопасность не сводится исключительно к защите от несанкционированного доступа к информации, это принципиально более широкое понятие. Субъект информационных отношений может пострадать (понести убытки и/или получить моральный ущерб) не только от несанкционированного доступа, но и от поломки системы, вызвавшей перерыв в работе. Более того, для многих открытых организаций (например, учебных) собственно защита от несанкционированного доступа к информации стоит по важности отнюдь не на первом месте. Согласно определению информационной безопасности, она зависит не только от компьютеров, но и от поддерживающей инфраструктуры, к которой можно отнести системы электро-, водо- и теплоснабжения, кондиционеры, средства коммуникаций и, конечно, обслуживающий персонал. Эта инфраструктура имеет самостоятельную ценность, но нас будет интересовать лишь то, как она влияет на выполнение информационной системой предписанных ей функций. |

|